Sécurité

Solution WithSecure EDR

Selon le dernier baromètre du Cesin (Club des experts de la sécurité de l’information et du numérique),

45 % des entreprises françaises ont subi au moins une cyberattaque en 2022.

Les antivirus traditionnels (AT) désormais obsolètes ?

Depuis quelques années, les hackers ont appris à contourner les solutions de sécurité informatique existantes (protection antivirus, détection des intrusions…).

En utilisant des APT (Advanced Persistent Threat) également appelés menaces persistantes avancées, les pirates s’infiltrent dans votre réseau informatique, implémentent des programmes malveillants et propagent leur attaque à tout votre système, sans être détectés par votre antivirus.

Les attaques ciblées de type « zéro day » font également partie de leur éventail de cybermenaces. Le hacker exploite une faille de sécurité inconnue et/ou non corrigée par l’éditeur du produit. En implémentant du code, ce dernier peut usurper l’identité d’un membre de l’organisation touchée.

Se protéger des cyberattaques avec un EDR

L’EDR (Endpoint Detection et Response) est une solution de cybersécurité capable de détecter et de contrer des activités suspectes sur les ordinateurs de bureaux, portables, mobiles, et autres terminaux d’une organisation.

Initialement nommée ETDR (Endpoint Threat Detection & Response) par son créateur Anton Chivakin, de la société Gartner, la technologie est utilisée pour la première fois en juillet 2013.

Cette nouvelle manière d’examiner les activités suspectes est beaucoup plus poussée et applique la protection directement sur les terminaux eux-mêmes, contrairement au pare-feu qui protège le réseau de votre système d’information.

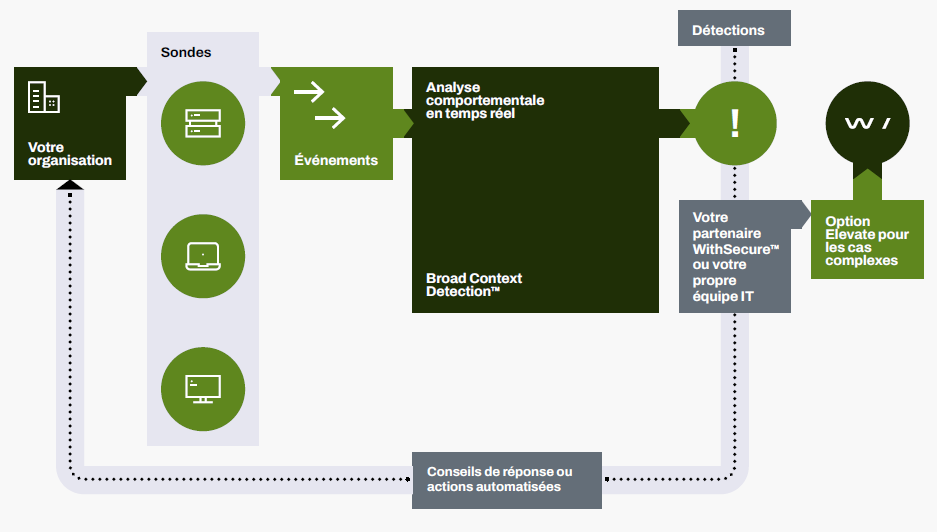

Comment fonctionne WithSecure Elements Endpoint Detection and Response?

Mise en place de sondes sur les endpoints

Le service EDR (Endpoint Detection & Response) de WithSecure, leader du secteur, procède tout d’abord à une analyse comportementale afin d’enregistrer les schémas de fonctionnement de chaque utilisateur.

Surveillance continue & en temps réel

Grâce à des capteurs installés sur les endpoints, les solutions de sécurité EDR collectent 24h/24h les données issues de vos terminaux : journaux d’évènements, applications exécutées, tentatives d’authentification… Ces données sont ensuite envoyées vers une base de données centralisée.

Investigation et Corrélation avancée

L’ensemble de ces données est passé au crible via des outils d’analyse basés sur l’IA afin de détecter des comportements suspects qui cachent une possible activité malveillante.

Remédiation automatique

Des solutions peuvent être mises en place de façon automatisée, comme la mise en quarantaine d’un terminal afin d’éviter la propagation d’un malware.

Renforcez la sécurité de votre entreprise avec le support Sekens niveau 1

Dès réception des alertes de l’EDR, nos experts en sécurité mettent en place les actions de correction nécessaires : analyse du problème, avertissement du client, blocage du poste concerné…

En cas d’attaque de malwares, Sekens vous garantit une remédiation complète et rapide des menaces connues et inconnues.

Intéressé(e) par nos solutions ? Contactez-nous !

Nous répondons à toutes vos questions, demandes spécifiques...